imKey × imToken

imkey.im.homes · token.im.homes

大多数人以为加密资产"放在"自己的 App 里就是自己的。事实是:只要私钥存在联网设备上, 它就存在被窃取的可能。imKey 是一张银行卡大小的硬件冷钱包,它唯一的设计目的,就是让这件事不再发生。

资产放在交易所≠ 资产属于你。交易所可以冻结账户、宕机停提、归零跑路。你能看到余额,不代表你拥有它。

私钥存在手机 App 里≠ 完全安全。联网设备有被恶意软件、社工钓鱼、系统漏洞攻击的可能,私钥同样暴露在攻击面上。

imKey 硬件钱包 + imToken App = 私钥离线、资产可操作。你同时拥有安全性和便利性,这是目前最优解。

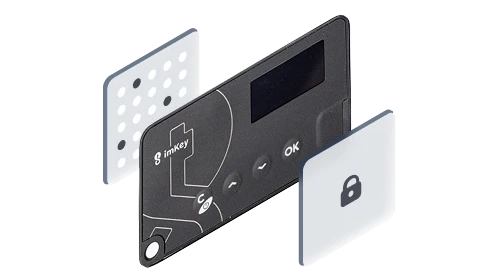

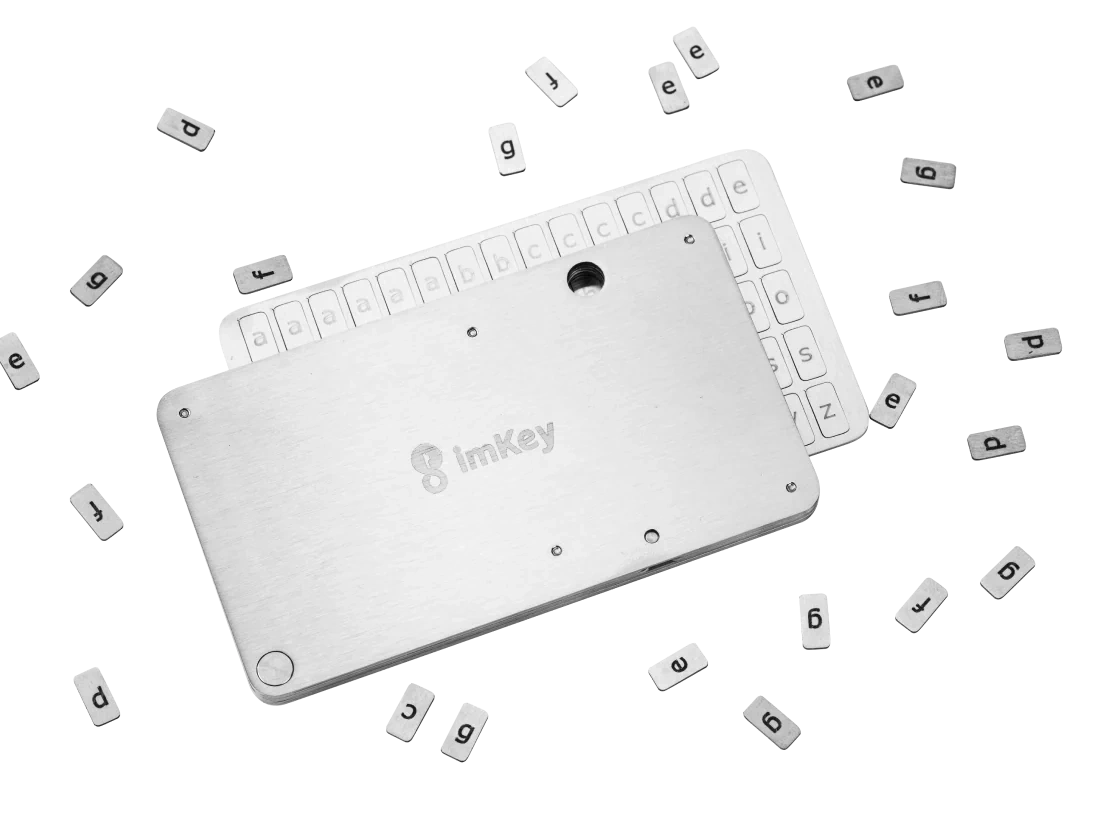

imKey Pro 的外形尺寸与你钱包里的信用卡完全相同,内置英飞凌 EAL6+ 安全芯片。它没有 USB 接口,没有 WiFi,没有 NFC。蓝牙 4.2 是唯一的通信方式,而私钥本身从不经过这条信道。

对于存在联网手机上的私钥,攻击者只需要一个软件漏洞或一次钓鱼就够了。 对于存在 imKey 上的私钥,攻击者需要同时:物理拿到设备、在设备自毁前破解 EAL6+ 安全芯片、截获蓝牙信道并逆推私钥——这三件事没有一件有实际解法。

这不是营销说辞,这是 imKey 的产品架构。

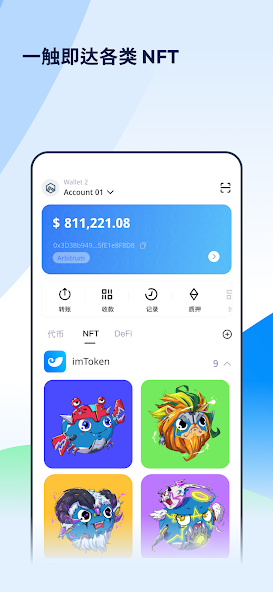

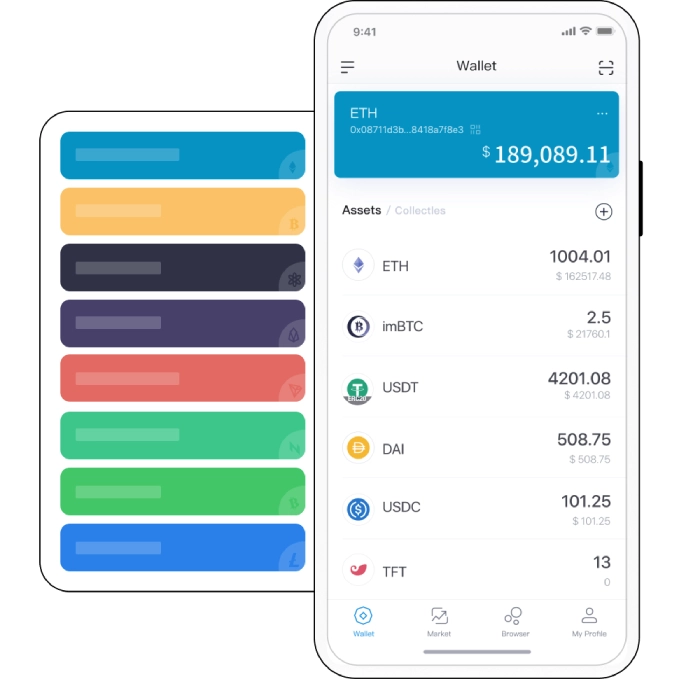

imToken 是非托管多链数字资产钱包,官方域名 token.im.homes。支持 30+ 条主流公链,是进入 DeFi、NFT 与 Web3 世界的操作界面。它不保管私钥,不能代理操作——你的助记词在哪里,资产所有权就在哪里。

imToken 选择非托管架构,意味着产品本身无法冻结账户、无法拦截转账、无法在你不知情的情况下接触你的资产。这不是便利设计,这是立场。

与 imKey 硬件钱包配合使用时,即便手机本身被攻击,攻击者仍然无法完成任何签名操作——因为签名权限在 imKey 设备内,需要你的物理确认。

ZICHAN LIEBIAO

DUOLIAN QIEHUAN

DAPP LIULAN

JIAOYIQUREN

软件负责构建,硬件负责签名。每一笔链上交易都经过这个流程,私钥从不跨越那条边界。

查看余额、浏览 DApp、构建转账交易。imToken 在联网手机上完成所有链上界面工作。

交易数据通过蓝牙加密信道发送至 imKey 设备。私钥本身不参与这段传输。

imKey 显示交易详情,你按下确认键。签名在设备内安全芯片中完成,私钥从不离开硬件。

签名结果回传至 imToken,App 广播至对应公链。交易完成,私钥全程未触网。

我们不需要你相信我们的安全声明,我们只需要你理解 imKey 的设计机制,然后自己判断。

英飞凌 SLE 97 系列安全微控制器,CC EAL6+ 认证——与签发银行卡和生物护照芯片同级。私钥运算在芯片隔离安全域内完成,imKey 的主控操作系统和任何软件均无法读取私钥明文,即便固件被替换也无法提取。

imKey 没有 USB 接口,意味着没有数据线攻击向量。没有 WiFi 和 NFC,意味着设备不会在你不知情时主动或被动传输数据。蓝牙信道只传输签名请求和结果,私钥不在其中。攻击者在网络侧能拿到的,只有已经签完名的交易字节码。

设备内置物理拆机传感器。一旦检测到拆解尝试,安全芯片在毫秒级时间内触发自毁指令,清除所有私钥存储区域。攻击者即使物理取得芯片,得到的也是一块已被清空的器件,无法通过任何技术手段逆向提取私钥。

imKey 硬件钱包与 imToken App 均出自同一团队,原生适配,深度集成。这不是两款独立产品的拼凑,而是一套从设计阶段就协同规划的安全方案。

BIP39/BIP44 标准意味着一套助记词可以派生出所有支持链上的所有地址。不需要为不同公链准备不同设备,也不需要管理多套私钥。

...以及更多 EVM 兼容链与长尾代币

四个步骤,不需要技术背景,不需要任何人协助。完成后,你的私钥将处于你的硬件设备内,而不是任何人的服务器上。

访问 imkey.im.homes,购买 imKey Pro。到货后检查包装防伪封条是否完整。封条一旦被破坏,设备视为不可信任。

打开 token.im.homes,扫描页面二维码下载 App。不搜索、不点击第三方链接——二维码是唯一可验证来源的下载方式。

imToken → 添加钱包 → 连接硬件钱包 → imKey。开启设备蓝牙,按引导完成配对。之后每次靠近自动识别,不需要重复操作。

激活时生成 12 个英文单词,顺序不能错。用笔抄在金属备份卡上,放在你能找到但别人找不到的地方。不要拍照,不要存在任何网络平台。

真实问题,直接答案。如果这里没有你想问的,点击右上角"立即咨询"。

你已经了解了为什么私钥需要离线存储,以及 imKey + imToken 如何实现这一点。

剩下的只有一步:让它真正发生。

"Not your keys, not your coins." — 这不是比喻,这是字面意思。